Avec blockchain, vous pouvez imaginer un monde dans lequel les documents sont intégrés dans un code numérique et stockés dans des bases de données transparentes et partagées, où ils sont protégés contre la suppression, la falsification et la révision.

Dans ce monde, chaque accord, chaque processus, chaque tâche et chaque paiement aurait un enregistrement et une signature numériques qui pourraient être identifiés, validés, stockés et partagés.

Les intermédiaires comme les avocats, les courtiers et les institutions comme les notaires pourraient ne plus être nécessaires. Les individus, les organisations et les machines pourraient effectuer des transactions et interagir librement les uns avec les autres sans trop de frictions.

C'est là l'immense potentiel de la chaîne des blocs.

Le potentiel d'application de la décentralisation et de la distribution du contenu est énorme : les gens seront propriétaires de leur identité et de leurs dossiers numériquesen créant un seul, immuable, et vérifiable magasin de disques. Pensez à tous les documents d'identité ou de résidence, aux dossiers médicaux, aux certificats d'études ou professionnels, et aux permis auxquels cela pourrait s'appliquer.

Tous ces documents et leurs métadonnées peuvent être délivrés et signés numériquement en utilisant la chaîne de blocs.

Plus de fausses certifications, plus de moulins à diplômes et plus de papiers photoshopés !

Les étudiants, par exemple, peuvent faire une demande de poursuite d'études, de travail, d'immigration dans un autre pays. Il serait simple de prouver leur niveau d'études ou leur connaissance d'une langue pour pouvoir fréquenter l'université. Des entités comme les recruteurs, les employeurs, le gouvernement et les universités peuvent vérifier les titres de compétences de l'étudiant sans faire appel aux autorités centrales, en quelques minutes seulement et sans aucun autre intermédiaire.

Comment fonctionnent les signatures numériques - Scellez vos actifs numériques

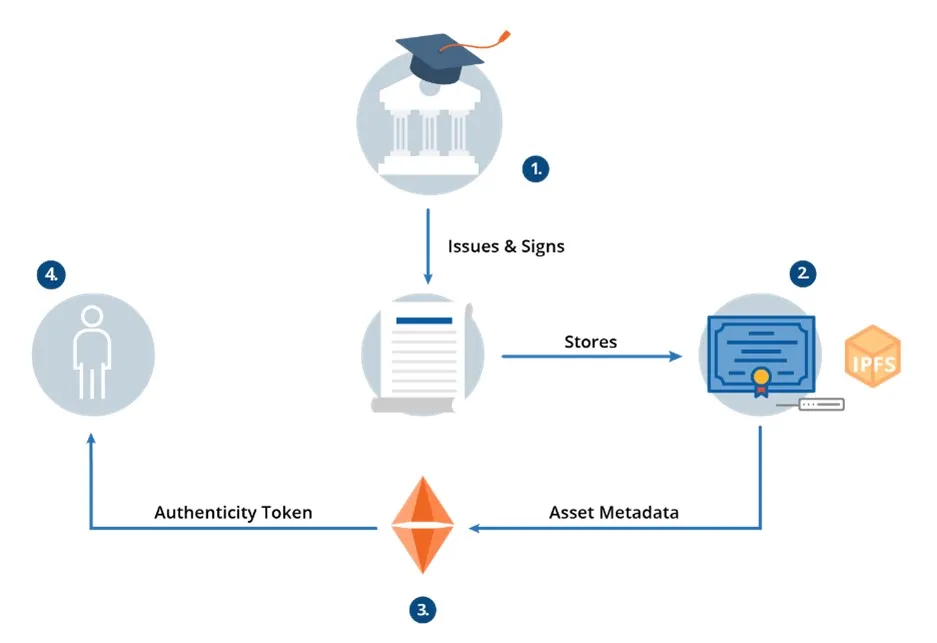

Une autorité délivre des certificats (par exemple, un institut d'éducation). Ces certificats sont stockés sur un serveur de gestion centralisée des documents ou sur un système de fichiers distribué comme IPFS et signé avec une fonction cryptographique.

L'URI du document, les métadonnées et le hachage du contenu sont ensuite cryptés et stockés sur le registre numérique de la chaîne de blocage et attachés à l'identité numérique de l'utilisateur. Le système émet un jeton d'authenticité unique, qui identifie le document de manière indiscutable.

Les données du document original ne sont jamais stockées dans la chaîne de blocs, mais seulement le hachage du document.

L'utilisation d'un grand livre distribué permet de décentraliser la solution et d'assurer la plus grande sécurité, efficacité et conformité possibles.

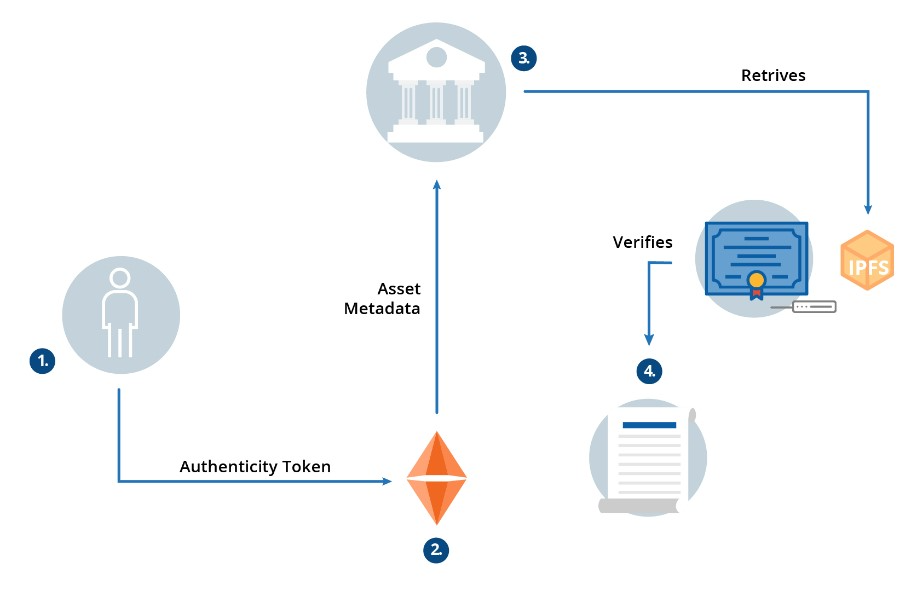

Si l'authenticité d'un document est mise en doute, le fichier "hors chaîne" peut être haché à nouveau plus tard et le hachage qui en résulte comparé à la valeur "sur chaîne".

Si les valeurs de hachage correspondent, le document est authentique, mais si quelque chose est modifié, même un seul caractère, les hachages ne correspondront pas, ce qui rend évident qu'un changement s'est produit.

Comment fonctionnent les signatures numériques - Vérifiez vos actifs numériques

Disons qu'à un moment donné, un utilisateur doit présenter ses certificats à une tierce partie, comme un employeur. Il peut partager le jeton d'authenticité avec le tiers pour vérification. Le jeton fonctionne comme l'adresse contractuelle du dossier, car il contient toutes les informations nécessaires pour vérifier que le document existe et qu'il est authentique (et non contrefait).

Le traitement des documents et de toutes les données non structurées et de leurs métadonnées, ainsi que leur intégration dans une chaîne de blocs, permet de créer des enregistrements de transactions immuables et vérifiables de manière indépendante. Il existe désormais un moyen de prouver l'existence et l'authenticité de ces biens numériques.

La preuve d'existence consiste à créer une date et une heure inaltérables pour un objet spécifique. Cela signifie que vous pouvez prouver qu'un certain objet d'information, comme un courriel, un document ou une image, a existé à un moment donné.

La preuve d'authenticité affirme qu'un objet est authentique, c'est-à-dire qu'il n'a pas changé depuis qu'il a été stocké à l'instant indiqué. Pour ce faire, on signe numériquement un objet et on crée ainsi un hachage, son identifiant unique. L'identifiant est ensuite enregistré dans le grand livre de la chaîne de blocage distribuée, et la transaction est également horodatée.

Comme chaque entrée de la chaîne de blocage est immuable, cela signifie que vous avez la preuve que cet objet spécifique a existé à un moment donné.

Pourquoi utiliser Blockchain pour créer une signature numérique ?

Pourquoi devrions-nous utiliser la chaîne de blocs pour signer et vérifier les biens numériques alors que des solutions de signature électronique existent déjà et sont largement adoptées dans le secteur ? Voici pourquoi :

- Les signatures numériques stockées sur une chaîne de blocs vivent indépendamment de l'objet à laquelle la signature se réfère. Il n'est pas nécessaire d'avoir une autorité centrale de certification ou un serveur central d'horodatage, qui sont les dépendances typiques des systèmes de signature électronique existants.

- Vous pouvez obtenir signature parallèle et vérification indépendanteavec ou sans l'objet lui-même.

- Vous ne plus stocker les signatures numériques à l'intérieur du documentcomme pour les solutions traditionnelles de signature électronique. Avec les solutions traditionnelles, toute personne ayant besoin de vérifier si un document est signé aurait un accès complet en lecture à tout le contenu du document.

- En signant des documents sur une chaîne de caractères, l'objet n'est pas modifié par la signaturevous permettant de signer des documents en parallèle et de mettre en œuvre des règles de gestion basées sur les mandats, les quatre yeux, le vote à la majorité, l'ancienneté, etc.

- Enfin, mais ce n'est pas le moins important, vous pouvez enregistrer plusieurs actions dans une séquence sur une chaîne de blocs. Chaque enregistrement est lié à un cas, un document et une tâche spécifiques réalisés par les parties concernées, créant ainsi une chaîne de transactions : une piste d'audit. Cette piste d'audit peut ensuite être vérifiée par des tiers autorisés, ce qui garantit la transparence, le respect des règles et, surtout, la confiance.

CB Blockchain Seal for SharePoint

CB Blockchain Seal for SharePoint est la solution prête à l'emploi pour Microsoft SharePoint qui vous permet de sceller numériquement les documents que vous stockez dans SharePoint en utilisant la technologie blockchain.

L'ajout de signatures numériques aux fichiers PDF ou aux documents Word est probablement le cas d'utilisation le plus évident, mais cette solution fonctionne avec pratiquement tout type de document ou de fichier.

Vous pouvez prouver que personne n'a altéré le document auquel la signature numérique a été ajoutée à partir d'un certain moment. Le fait que le sceau numérique soit horodaté est essentiel, par exemple, pour protéger la propriété intellectuelle.

Pour en savoir plus sur cette technologie innovante, regardez une démonstration rapide ici : https://youtu.be/HGCbHcN_CK8

A emporter

- Blockchain est une technologie qui peut aider à la vérification des documents inviolables.

- La signature et la vérification sont des processus distincts qui ne dépendent pas d'une autorité centrale.

- CB Blockchain Seal for SharePoint nous permet de signer des documents et de conserver leur sceau sur un grand livre numérique en chaîne.

Vous voulez en savoir plus ? Je vous recommande ces articles de notre blog :

Stefano Tempesta

Auteur :

J'aimerais avoir votre avis, laissez une réponse ci-dessous !

Comments 10

Très bon article, très impressionné par la technologie blockchain qui aide à sécuriser la signature numérique.

Très bien expliqué sur la Blockchain et la signature numérique. Un grand bravo pour cet article.

Très bonnes informations. Pouvez-vous nous expliquer comment créer vos signatures numériques dans la blockchain ? Merci

Cet article traite de CB Blockchain Seal for SharePoint. Ce produit se charge de signer numériquement les documents, en calculant la valeur de hachage du contenu, puis en la stockant sur la blockchain. Mais CB Blockchain Seal est en fait une solution que vous pouvez intégrer dans d'autres produits que SharePoint. Vous pouvez aussi simplement utiliser cette approche en ligne https://www.connecting-software.com/blockchain-seal-verifier/

Merci de partager ces informations utiles ! J'espère que vous continuerez à faire ce que vous faites.

Des informations étonnantes sur L'avenir est maintenant : Les signatures numériques passent à la technologie Blockchain. Merci de partager.

Les signatures numériques stockées sur une blockchain vivent indépendamment de l'objet auquel la signature fait référence. Il n'est pas nécessaire d'avoir une autorité centrale de certification ou un serveur central d'horodatage, qui sont les dépendances typiques des systèmes de signature électronique existants.

Quel article exquis ! Votre article est très utile en ce moment. Merci d'avoir partagé cet article informatif.

quel excellent article sur la blockchain, merci pour cette information.

Quel article exquis ! Votre article est très utile en ce moment. Merci d'avoir partagé cet article informatif.